Einleitung: Lieferketten als neue Schwachstelle

In der IT-Sicherheit war der Begriff „Lieferkettenangriff“ (engl. Supply Chain Attack) lange Zeit ein Randthema. Doch die vergangenen Jahre haben gezeigt: Cyberangriffe über die Software-Lieferkette zählen heute zu den gefährlichsten und am schwersten erkennbaren Angriffsmethoden.

Was ist ein Lieferkettenangriff?

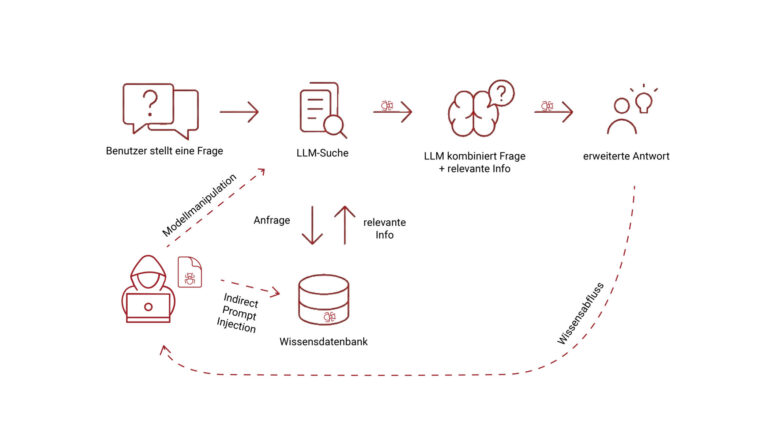

Ein Lieferkettenangriff zielt nicht direkt auf das eigentliche Zielunternehmen, sondern auf Zulieferer, Dienstleister oder Softwarequellen, die in den Entwicklungs- oder Betriebsprozess eingebunden sind. Über diese indirekten Zugänge gelangen Angreifer in vertrauenswürdige Systeme.

- Manipulation von Softwarepaketen oder Updates (z. B. SolarWinds, Kaseya)

- Angriffe auf Build- oder Distributionssysteme

- Einschleusen von Schadcode in Open-Source-Bibliotheken oder Developer-Tools

Der Angriff erfolgt also über eine legitime Quelle – ein Trojanisches Pferd in der Lieferkette, das klassische Sicherheitsmechanismen umgeht.

Ein kurzer Blick in die Geschichte

Bekannte Beispiele aus den letzten Jahren zeigen die Tragweite:

- SolarWinds (2020): Kompromittiertes Update infizierte hunderte Regierungsbehörden und Unternehmen weltweit.

- Codecov (2021): Manipulierter Uploader ermöglichte Datendiebstahl aus CI/CD-Pipelines.

- 3CX (2023): Kompromittierte Entwicklungsumgebung führte zu infizierter VoIP-Software.

Diese Fälle belegen: Vertrauen ist die Achillesferse der digitalen Lieferkette.

Zwei aktuelle Beispiele – neue Varianten derselben Bedrohung

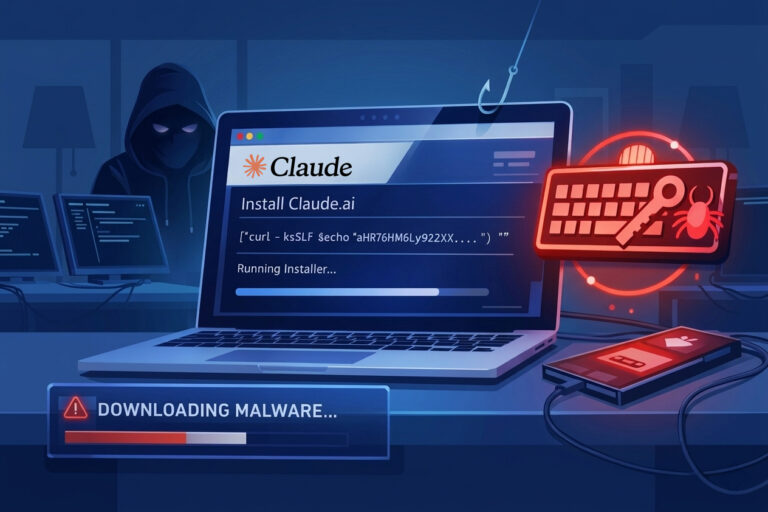

1. GlassWorm: Manipulierte Visual-Studio-Code-Extensions

Sicherheitsforscher entdeckten eine neue Malware namens „GlassWorm“, die sich über Erweiterungen für Visual Studio Code verbreitet. Der Schadcode nutzt unsichtbare Unicode-Zeichen, um Funktionen zu tarnen, und baut eine Blockchain-basierte C2-Infrastruktur auf – ein bislang selten genutzter, aber hochresistenter Angriffsmechanismus.

2. Kompromittierte Xubuntu-Website

Parallel wurde die offizielle Xubuntu-Downloadseite kompromittiert. Statt der legitimen ISO-Datei erhielten Nutzer ein ZIP-Archiv mit einer Windows-Exe – einem Crypto-Clipper, der Wallet-Adressen austauscht und Zahlungen umleitet.

Warum das relevant ist

Beide Vorfälle zeigen: Lieferkettenangriffe betreffen längst nicht mehr nur klassische Software-Updates.

- Entwicklungsumgebungen sind Teil der Angriffsfläche.

- Integrität und Herkunft von Komponenten sind entscheidend.

- Transparente Prüfroutinen werden zum Pflichtprogramm im DevSecOps-Prozess.

Was Unternehmen jetzt tun sollten

- Extensions prüfen: Herausgeber, Berechtigungen und Vertrauenswürdigkeit regelmäßig kontrollieren.

- Downloads verifizieren: Checksums, digitale Signaturen und reproduzierbare Builds nutzen.

- Policies definieren: Klare Regeln, welche Quellen und Erweiterungen erlaubt sind.

- Teams sensibilisieren: Sicherheitsbewusstsein auch in der Entwicklungsphase stärken.

Fazit

Die jüngsten Fälle rund um GlassWorm und den Xubuntu-Hack sind ein deutlicher Weckruf: Supply-Chain-Security muss integraler Bestandteil jeder Sicherheitsstrategie werden. Vertrauen allein genügt nicht – nur prüfbare Integrität, Transparenz und technische Absicherung schützen nachhaltig.

Quellen

#Cybersecurity #DevSecOps #SoftwareSupplyChain #VSCode #OpenSourceSecurity #DigiFors